Tin tặc Triều Tiên tấn công chuyên gia crypto bằng chiêu thức tuyển dụng giả

Tin tặc Triều Tiên đang triển khai trojan PylangGhost để nhắm vào chuyên gia crypto, đánh cắp ví và mật khẩu qua các trang tuyển dụng giả mạo.

Một chiến dịch tấn công mạng tinh vi mới, được cho là do nhóm tin tặc Triều Tiên thực hiện, đang nhắm mục tiêu vào các chuyên gia trong lĩnh vực tiền mã hóa và blockchain. Công cụ chính của chiến dịch này là trojan truy cập từ xa mang tên “PylangGhost”, được thiết kế đặc biệt để đánh cắp thông tin nhạy cảm từ các ví crypto và trình quản lý mật khẩu.

Theo báo cáo từ Cisco Talos vừa công bố hôm thứ Tư, nhóm tin tặc đứng sau vụ việc được xác định là “Famous Chollima”, còn được biết đến dưới tên gọi “Wagemole”. Trojan PylangGhost là một phiên bản nâng cấp của RAT GolangGhost từng được phát hiện trước đây, xây dựng bằng ngôn ngữ lập trình Python với khả năng xâm nhập hệ thống và đánh cắp dữ liệu hiệu quả hơn.

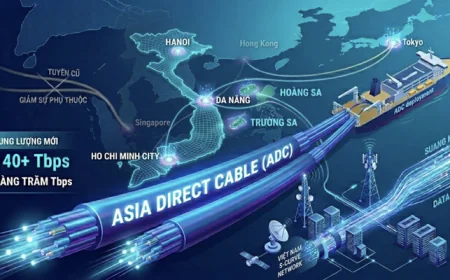

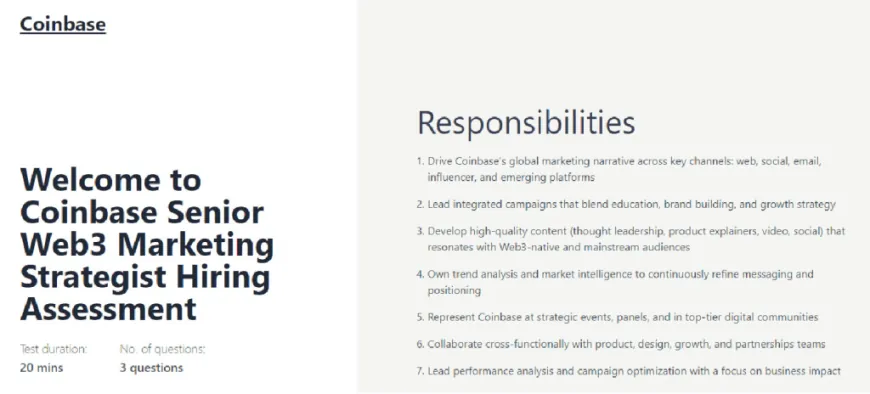

Trang web tuyển dụng giả do hacker Triều Tiên tạo nên. Nguồn: Cisco Talos

Trang web tuyển dụng giả do hacker Triều Tiên tạo nên. Nguồn: Cisco Talos

Chiến dịch tấn công chủ yếu nhắm vào các chuyên gia crypto tại Ấn Độ – một quốc gia đang chứng kiến sự tăng trưởng mạnh mẽ trong lĩnh vực blockchain. Đáng chú ý, phương thức chính của Famous Chollima là sử dụng kỹ thuật xã hội (social engineering) với kịch bản tuyển dụng giả mạo. Nhóm này tạo ra các trang web giả danh các công ty công nghệ tài chính lớn như Coinbase, Robinhood và Uniswap, từ đó tiếp cận các ứng viên đang tìm việc.

Khi nạn nhân được “nhà tuyển dụng” giả mạo liên hệ, họ được mời tham gia các bài kiểm tra kỹ năng trực tuyến trên các trang web tuyển dụng giả này. Trong quá trình phỏng vấn, nạn nhân bị thuyết phục cấp quyền truy cập vào camera và video của thiết bị, đồng thời được hướng dẫn sao chép và thực thi một đoạn mã độc hại – ngụy trang như một bước cần thiết để cài đặt trình điều khiển video mới.

Ngay khi nạn nhân kích hoạt mã độc, PylangGhost sẽ được cài đặt vào thiết bị, trao cho tin tặc quyền kiểm soát hoàn toàn hệ thống. Payload của mã độc được thiết kế để trích xuất cookie và thông tin đăng nhập từ hơn 80 tiện ích mở rộng trên các trình duyệt web, đặc biệt là các ví tiền mã hóa phổ biến như MetaMask, Phantom, và các trình quản lý mật khẩu như 1Password.

Việc sử dụng chiêu thức tuyển dụng giả để tấn công không phải là mới, nhưng luôn chứng tỏ hiệu quả cao khi khai thác yếu tố con người để vượt qua các biện pháp phòng vệ kỹ thuật. Trước đó, hồi tháng 4, một nhóm tin tặc khác liên quan đến vụ đánh cắp 1,4 tỷ USD từ sàn Bybit cũng bị phát hiện sử dụng phương thức tương tự để lừa các lập trình viên crypto thực hiện các bài kiểm tra tuyển dụng giả có cài mã độc.

Sự xuất hiện của PylangGhost và chiến dịch mới nhất này cho thấy tin tặc Triều Tiên đang liên tục phát triển và hoàn thiện các công cụ tấn công nhằm vào các mục tiêu có giá trị cao trong lĩnh vực tài chính số.

Nguồn: phocapblockchain.net

What's Your Reaction?